Multimedia Forensic #70 (hohohahiho)

문제 파일로 zip 압축 파일이 주어진다.

지문에서 제공된 비밀번호를 이용해서 압축을 풀 수 있다.

압축을 해제하면 Koala.zip, passwd.txt 파일이 생성된다.

Koala.zip 파일은 압축 해제에 비밀번호가 걸려 있지만, 지문에서 제공된 비밀번호와 다르다.

그렇기 때문에 passwd.txt 파일부터 확인하였다.

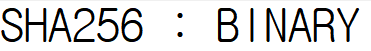

텍스트 파일을 확인해보면 SHA256 : BINARY라는 문자열이 존재한다.

파일명이 passwd라는 것은 이 문자열이 비밀번호와 매우 관련있는 것으로 추측할 수 있다.

따라서 SHA256 문자열을 바이너리 데이터로 변환해서 Koala.zip 파일의 압축 해제에 사용하였다.

문자열 > 바이너리 변환 사이트 : https://codebeautify.org/string-binary-converter

Best Online tool to Convert String to Binary

codebeautify.org

바이너리를 비밀번호로 입력해주면, 압축 해제가 정상적으로 이루어지며 Koala.jpg 파일이 생성된다.

그리고 위 화면은 Koala.jpg 화면이다.

파일의 자세한 메타데이터 확인을 위해 exiftool을 사용하여 분석하였다.

exiftool : 이미지, 비디오, 파일 등의 메타데이터를 분석, 수정하는 기능을 제공해주는 프로그램

설치 사이트 : https://sourceforge.net/projects/exiftool/

exiftool

Download exiftool for free. Read, write and edit metadata. Perl library and command-line application for reading, writing and editing meta information (EXIF, IPTC, XMP, and more) in a wide variety of file formats (JPEG, TIFF, PNG, PDF, RAW, and more).

sourceforge.net

결과를 확인해보면 사진에 대한 주석을 다는 Image Description 부분에 Base64 인코딩 데이터로 보인다.

Python 코드를 작성하여 디코딩하였다.

디코딩하면 여기는 아니라고 한다... (HaHa;;)

다시 exiftool로 분석한 결과를 보면, XP Comment 부분에 긴 문자열이 존재한다.

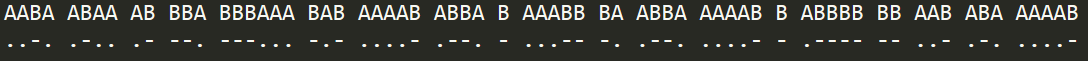

그 중 A와 B로만 구성되는 문자열이 존재한다.

문자열의 구성상 모스 코드와 매우 비슷해 보인다.

모스 코드에서 A는 .을 의미하고, B는 -을 의미한다.

위 방식대로 XP Comment 항목 데이터를 변환하였다.

변환된 모스 코드를 모스 코드 디코딩을 지원하는 웹사이트에 접속하여 디코딩을 진행하였다.

모스 코드 디코딩 사이트 : https://morsecode.world/international/translator.html

Morse Code Translator

Text to Morse Just type letters, numbers and punctuation into the top box and the Morse code will appear in the bottom box with a "#" if the character cannot be translated. If you want to translate prosigns, enter them as " " for instance and tick the "Use

morsecode.world

모스 코드가 디코딩되면 플래그를 확인할 수 있다.

따라서 위 방법대로 문제를 해결할 수 있다.

# Reference

'Digital Forensics > CTF-D' 카테고리의 다른 글

| [Multimedia Forensic] 우리는 이 이미지에... (0) | 2020.03.09 |

|---|---|

| [Multimedia Forensic] woof! (0) | 2020.03.09 |

| [Multimedia Forensic] Recover the key (0) | 2020.03.08 |

| [Multimedia Forensic] slove하기 쉽습니다. (0) | 2020.03.08 |

| [Multimedia Forensic] 우리는 트럼프 선거 운동... (0) | 2020.03.08 |