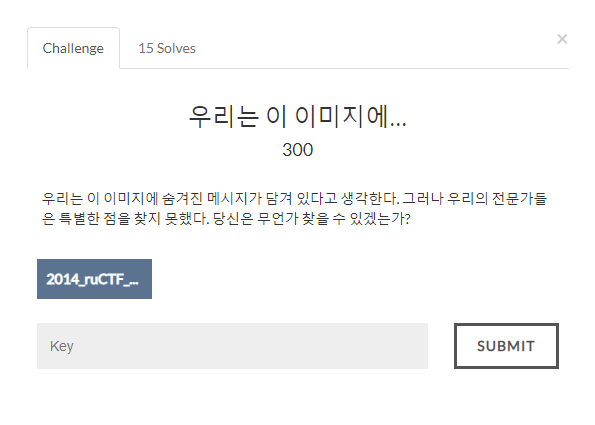

Multimedia Forensic #97 (우리는 이 이미지에...)

문제 파일을 실행하면 다음과 같이 고양이가 그려진 이미지가 나타난다.

이미지만 봐서는 지문에서 제시한 숨겨진 메시지는 보이지 않는다.

문제를 분석하는 것에 대한 힌트가 존재하지 않기 때문에 GIMP 도구를 사용해서 숨겨진 정보가 있는지 확인하였다.

GIMP : 사진 편집이나 이미지 생성 및 편집 등 다양한 이미지 작업을 하기에 적절한 편집 도구

설치 사이트 : https://www.gimp.org/

GIMP

GIMP - The GNU Image Manipulation Program: The Free and Open Source Image Editor

www.gimp.org

GIMP 프로그램으로 이미지를 분석하던 도중 색상표 기능을 통해 색상표가 데이터 매트릭스와 비슷하다는 것을 확인하였다.

색상표 : 디지털 이미지 파일의 헤더 부분에 인덱스 번호에 해당하는 색상을 지정한 것

데이터 매트릭스 : 작은 공간에 매우 많은 양의 데이터를 인코딩할 수 있는 2D 매트릭스 코드

색상표를 따로 캡처 및 저장 후 Stegsolve 도구를 사용하여 흑백으로 색이 구분되는 데이터 매트릭스의 특징에 맞게 색상을 반전시켰다.

Stegsolve : 스테가노그래피 분석 도구로 색상과 비트 별로 이미지를 분석하는 기능을 제공해주는 도구

설치 사이트 : http://www.wechall.net/forum/show/thread/527/Stegsolve_1.3/

[WeChall] Stegsolve 1.3 [WeChall]->WePost

www.wechall.net

확장자가 jar 파일이기 때문에 java가 설치되어 있어야 실행할 수 있다.

Stegsolve 프로그램을 실행하고 캡처한 이미지(색상표)를 불러온다.

그리고 하단의 > 화살표를 클릭해서 Red plane 5을 설정하면 원본 색상표와 거의 비슷한 화면이 보인다.

이제 데이터 매트릭스의 정보를 확인해야 한다.

위 화면은 마치 QR코드와 매우 유사한 이미지 형태이므로 QR코드 디코딩 사이트로 접속하여 데이터 매트릭스를 분석하였다.

QR코드 디코딩 사이트 : https://zxing.org/w/decode.jspx

ZXing Decoder Online

zxing.org

데이터 매트릭스를 분석하게 되면, 위 화면에서 Parsed Result 부분에 URL 주소가 나타난다.

URL 주소를 입력한 뒤, 사이트에 접속하였다.

잠시 어느 사이트에 접속하게 되고, 몇초 뒤에 위 화면과 같이 검색창으로 이동된다.

검색창에 있는 문자열을 플래그로 입력하게 되면 문제를 해결할 수 있다.

# Reference

'Digital Forensics > CTF-D' 카테고리의 다른 글

| [Network Forensic] 우리는 의심스러운 네트워크... (0) | 2020.03.09 |

|---|---|

| [Disk Forensic] 누군가 부정행위를 했다는... (0) | 2020.03.09 |

| [Multimedia Forensic] woof! (0) | 2020.03.09 |

| [Multimedia Forensic] hohohahiho (0) | 2020.03.08 |

| [Multimedia Forensic] Recover the key (0) | 2020.03.08 |