Multimedia Forensic #51 e_e

문제를 보면 0227597b75da424e4233f8b3c1873446이라는 확장자가 없는 파일이 주어집니다.

우선 파일 유형이 무엇인지 확인하기 위해 file 명령어로 어떤 파일인지 확인해보았습니다.

문제 파일이 jpg 파일인 것을 확인할 수 있습니다. (파일 이름은 편하게 하기 위해 00000으로 변경한 것입니다.)

확장자를 .jpg로 변경하고, 열어서 확인해보았습니다.

우선 메타데이터에 이상한게 있는지 exiftool로 메타데이터를 분석해보았습니다.

exiftool : 이미지, 비디오, 파일 등의 메타데이터를 분석, 수정하는 기능을 제공해주는 프로그램

설치 사이트 : https://sourceforge.net/projects/exiftool/

exiftool

Download exiftool for free. Read, write and edit metadata. Perl library and command-line application for reading, writing and editing meta information (EXIF, IPTC, XMP, and more) in a wide variety of file formats (JPEG, TIFF, PNG, PDF, RAW, and more).

sourceforge.net

메타데이터 분석 결과, 이상한 부분은 아예 없습니다.

다시 사진 파일을 확인하면 중간에 알파벳이 들어가 있는 것을 확인할 수 있습니다.

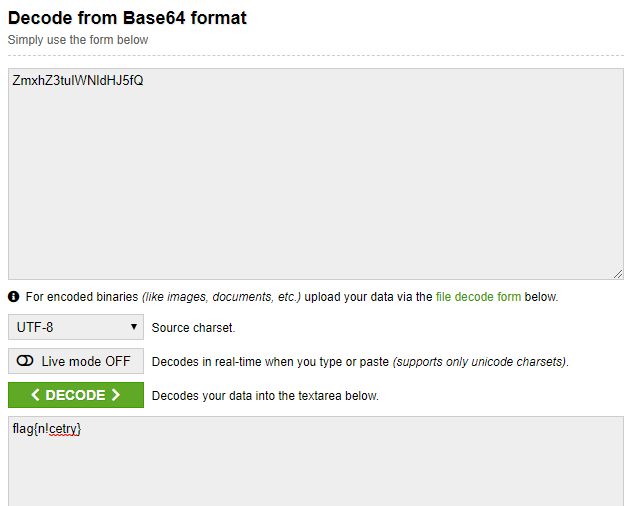

알파벳을 조합해보면 ZmxhZ3tuIWNldHJ5fQ라는 문자열을 확인할 수 있습니다.

형태를 추측해보면 BASE64로 인코딩 된 문자열로 추측할 수 있습니다.

BASE64 디코딩 사이트를 통하여 문자열을 디코딩 해보았습니다.

base64 인코딩/디코딩 사이트 : https://www.base64decode.org/

Base64 Decode and Encode - Online

Decode from Base64 or Encode to Base64 - Here, with our simple online tool.

www.base64decode.org

BASE64 디코딩을 통하여 플래그를 확인할 수 있습니다.

FLAG = flag{n!cetry}

'Digital Forensics > CTF-D' 카테고리의 다른 글

| [Multimedia Forensic] Find Key (docx) (0) | 2019.09.10 |

|---|---|

| [Multimedia Forensic] 주어진 파일들을... (0) | 2019.09.09 |

| [Multimedia Forensic] QR코드를 발견했지만... (0) | 2019.09.08 |

| [Multimedia Forensic] flagception (0) | 2019.09.07 |

| [Multimedia Forensic] 아나그램(Anagram) 할 사람? (0) | 2019.09.06 |