Disk Forensic #17 (이 편리한 안드로이드...)

이번 문제는 apk 확장자가 처음으로 나오는 문제이다.

해당 문제는 안드로이드 apk에 대한 문제로, apk 파일 분석을 위해 apktool로 분석해야 한다.

apktool : apk 파일을 디코딩해주는 도구

다운로드 참조 사이트 : https://ibotpeaches.github.io/Apktool/install/

Apktool - How to Install

Install Instructions Quick Check Is at least Java 1.8 installed? Does executing java -version on command line / command prompt return 1.8 or greater? If not, please install Java 8+ and make it the default. (Java 7 will also work at this time) Windows: Down

ibotpeaches.github.io

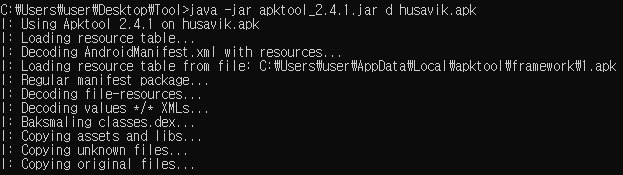

먼저 apktool을 이용하여 주어진 husavik.apk 파일을 디컴파일 해보자.

참고로 디컴파일 옵션은 'd'이다.

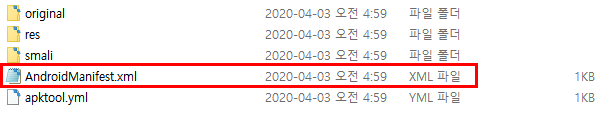

명령을 수행하면 husavik 폴더가 생성되며, 디컴파일 내용을 확인 가능하다.

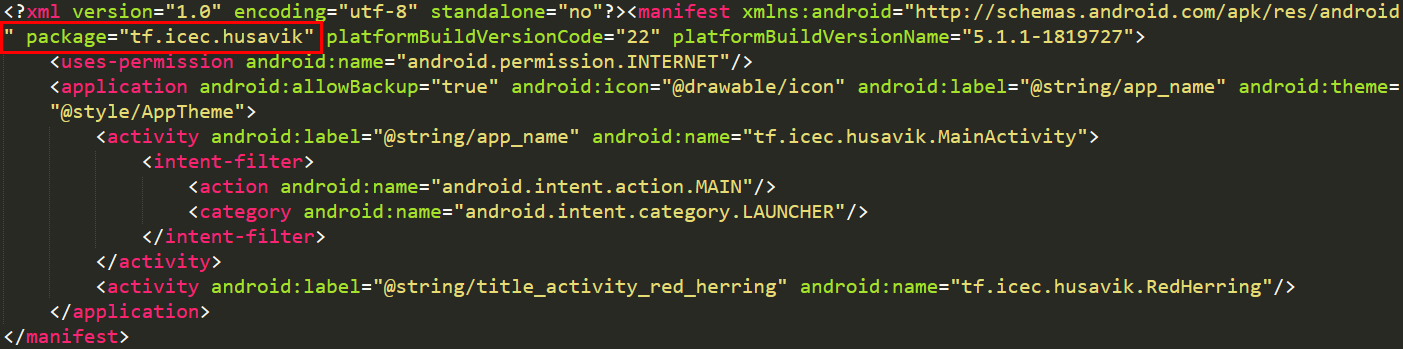

여러 파일들 중에서 AndroidManifest.xml이라는 파일을 통해 패키지 흔적을 확인할 수 있다.

AndroidManifest.xml은 어플리케이션 권한과 같은 필수 정보에 대한 설정 파일이다.

해당 xml 내용을 보면 tf.icec.husavik이라는 패키지 내용을 확인할 수 있다.

상세 분석을 위해 jadx-gui 도구로 패키지에 대한 자바 코드를 분석해보자.

jadx-gui : 안드로이드 apk 파일을 디컴파일하고, 자바 코드 뷰어 기능을 제공하는 도구

다운로드 사이트 : https://bintray.com/skylot/jadx/unstable/v1.1.0-b1266-a5ea560e#files

Version unstable/v1.1.0-b1266-a5ea560e - skylot

Updated Mar 31, 2020

bintray.com

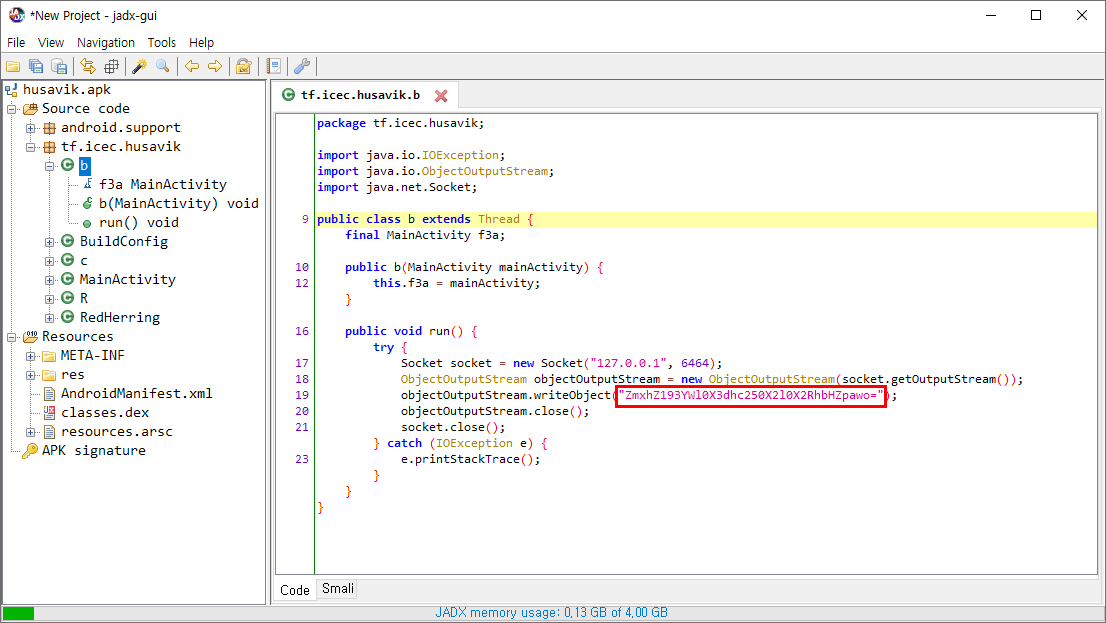

[그림 4]는 jadx-gui 도구로 해당 패키지 내용을 확인한 결과이다.

그리고 내용에는 Base64로 인코딩 된 문자열을 확인 가능하다.

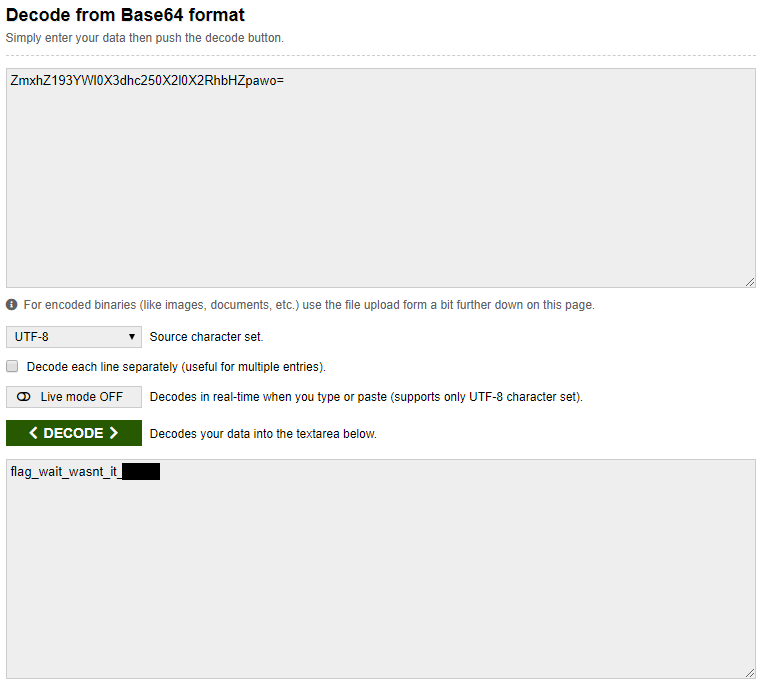

플래그 확인을 위해 Base64 디코딩 사이트로 이동하여 디코딩을 해보면 다음과 같은 결과를 얻을 수 있다.

Base64 디코딩 사이트 : https://www.base64decode.org/

Base64 Decode and Encode - Online

Decode from Base64 or Encode to Base64 with advanced formatting options. Enter our site for an easy-to-use online tool.

www.base64decode.org

자바 코드에서 찾은 문자열을 Base64 디코딩을 진행하면 해당 문제에 대한 플래그를 확인할 수 있다.

디코딩을 통해 나온 문자열을 플래그로 입력해주면 문제를 해결할 수 있다.

# Reference

'Digital Forensics > CTF-D' 카테고리의 다른 글

| [Disk Forensic] 복구 된 키 이미지 파일의... (0) | 2020.04.16 |

|---|---|

| [Multimedia Forensic] SECCON WARS (0) | 2020.04.16 |

| [Disk Forensic] 조개를 찾아 열고, 진주를 찾으십시오. (0) | 2020.04.03 |

| [Disk Forensic] 우리는 이 바이너리가... (0) | 2020.04.03 |

| [Network Forensic] 특정 위치에 무선 트래픽이 포함된... (0) | 2020.04.03 |