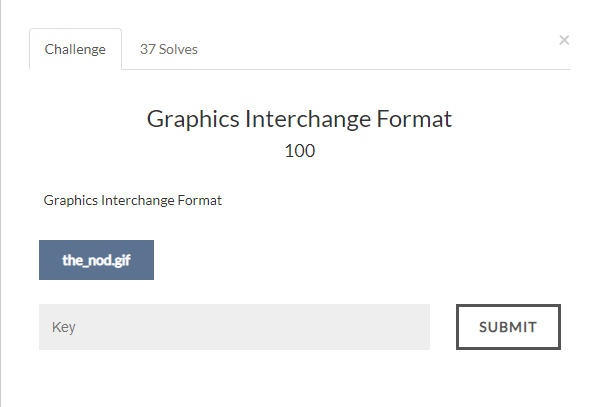

Multimedia Forensic #14 Graphics Interchange Format

문제를 보면 이번에는 문제에서 처음 보는 파일인 gif 확장자 파일이 주어졌습니다.

파일을 실행하면 모자를 쓴 할아버지가 웃고 계신 모습을 볼 수 있습니다.

gif 파일에 대해 쉽게 설명해드리면, 일상에서 사람들은 이 파일을 보고 움짤이라고 합니다.

gif의 파일 시그니처를 알아보기 위해, HxD를 실행시켜 시그니처를 확인해보았습니다.

GIF 파일의 시그니처는 무조건 맨 처음에 47 49 46 38 부터 시작합니다.

여러 도구들로 분석해봤지만, 플래그가 나오지 않아 리눅스로 파일을 복사해서 분석해보았습니다.

리눅스에서 분석을 하던 중, Strings 명령어를 통하여 플래그 값을 확인할 수 있었습니다.

Strings : 파일 안에서 사용된 문자열을 출력해줍니다.

사용법 : Strings <옵션> <파일명>

출력된 문자열을 분석한 결과, 플래그가 들어간 문자열을 찾을 수 있었습니다.

중간쯤에 보면 flagisgandalfthebest라는 문자열을 확인할 수 있습니다.

FLAG = gandalfthebest

'Digital Forensics > CTF-D' 카테고리의 다른 글

| [Multimedia Forensic] 호레이쇼가 플래그를 보며... (0) | 2019.08.26 |

|---|---|

| [Multimedia Forensic] 원래 의미가 없는 것들도... (0) | 2019.08.25 |

| [Multimedia Forensic] basics (0) | 2019.08.25 |

| [Multimedia Forensic] 이 파일에서 플래그를 찾아라! (0) | 2019.08.25 |

| [Multimedia Forensic] 계속 주시해라! (0) | 2019.08.24 |